基于无提示回忆的图形口令机制通常要求用户在注册阶段绘制一幅自由图形作为其口令,认证时要求用户在网格中画出先前画的客体。基于有提示回忆的图形口令机制一般为用户提供一张背景图片,要求用户通过鼠标或者手写输入设备选择背景图片上的某些位置形成一个点击序列作为用户的口令。

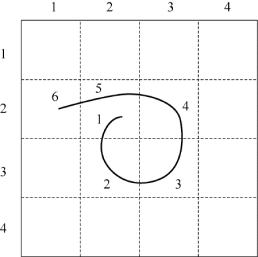

基于无提示回忆型的图形口令身份验证要求用户重复以前设定的一个过程。纽约大学的Ian Jermyn和贝尔实验室的Alain Mayer等人提出一种“画一个秘密”(Draw A Secret,DAS)方案(如图4.59所示)。DAS用输入图形作为口令,是目前较广泛应用于触摸屏上的一种身份认证系统。DAS提供一个N×N的二维网格,每一个网格均对应一个二维坐标(x,y),且满足1≤x,y≤N。用户需要在这个网格上绘制图形来创建口令,主要操作分为两种:画线操作和提笔操作。用户在绘制过程中,笔画穿过网格的坐标将不断被记录并形成一组有序的坐标序列;当用户进行提笔操作时,DAS将产生特殊的坐标(N+1,N+1)来标识此事件。例如,初次使用系统时,用户在4×4的2D栅格上画出口令,系统记录图形口令为序列(2,2),(3,2),(3,3),(2,3),(2,2),(2,1),(5,5),这里(5,5)是结束符号。

在验证阶段,系统显示同样的栅格要求用户重复原来的设定过程,如果用户画出的图形按照以前设定的顺序经过相同的方格则通过验证。许多研究者都在对DAS系统进行安全性分析。一些研究表明,用户的习惯降低了它的安全性。Jermyn指出,用户更倾向于选择简单、可预测的图形和更中心的位置。调查表明,86%的用户在中心附近作画,45%的图案对称,29%的图案无效,80%以上的图案不超过3笔。因此不少研究者提出了改进方案。

图4.59 DAS方案

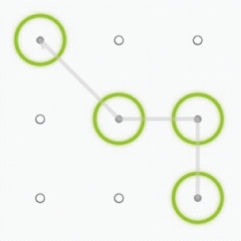

DAS方案目前广泛应用于带有触摸屏的移动设备上,如手机解锁、应用登录等(如图4.60所示)。这类认证机制的主要优点是理论口令空间很大,可以有效地防止暴力攻击,具有很高的安全性。但是使用这类机制,必须给用户提供额外的手写输入设备,或者用户必须能够熟练操作鼠标进行绘图,并且这种方案存在肩窥攻击。

图4.60 手机锁屏密码

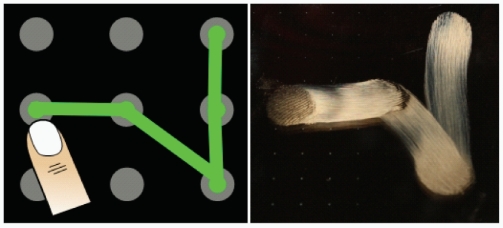

DAS方案使用手写输入,存在污迹攻击(如图4.61所示)。污迹攻击是指,通过检测用户手指在屏幕上留下的油性残留物来重建手机登录密码或模式。这种方法只需使用普通的照相机和图像编辑软件即可。污迹攻击在破解DAS时相当有效,油性残留物上的条纹甚至能够显示出用户拖动手指的方向。

(https://www.daowen.com)

(https://www.daowen.com)

图4.61 污迹攻击

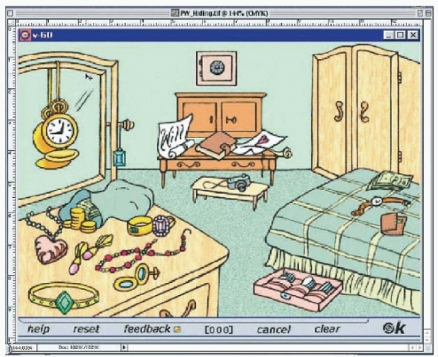

PassPoints机制是基于有提示回忆的图形口令机制。用户通过在虚拟环境中重复某一过程以通过认证。要求用户在一个图形上预先按顺序点击一些位置完成注册,在身份验证阶段重复此过程。

PassPoints提供一些2D场景,认证过程完全看用户的选择,弹性非常大。如图4.62所示的卧室场景,用户按照顺序选择了一个闹钟、手表、钱包、项链,注意一定要点中要选的物品,在下次认证的时候如果按照同样顺序选择了那个闹钟、手表、钱包、项链,就通过了认证。

图4.62 PassPoints机制

有时候用户单击鼠标选取物品的时候,不能每次都正好选择在物品的边界线以内,从而很有可能产生误判。为了避免产生这种情况,对其做了改进,只要用户点中的位置在附近即可。也就是系统识别的时候是一个范围,是以用户输入的点为边界的一个有误差许可的阈值范围,而不是一个有固定边界的实体。

PassPoints机制的优点是口令空间大,能有效地抵御试探性的猜测攻击,对图片的选择和点击区域都没有限制,任何图片都能作为背景供用户选择,用户可以任意顺序选择图片中的一些点作为其口令区域,因此具有较好的可用性。但该系统不能防止肩窥攻击。

随着虚拟现实技术的发展,目前已经出现了一些概念性的3D人机互动系统,它们的系统界面很真实,用户可以进行虚拟漫游。系统识别用户操作的物体坐标、行为等,确定是否认证成功。这样的系统提供的互动操作更多,并且可以结合现实中的物品,如借助读卡器在系统当中要求用户以磁卡进行操作或借助手写板要求用户在系统中进行手写识别等,从而大大提高了系统的安全性。只是就目前来看,这样的系统对硬件系统的要求比较高,目前还处在实验阶段。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。