9.1.4 常见注入方式

由于SQL注入是被利用最多的漏洞,因此它也是被研究最深的漏洞,针对不同的漏洞代码情况和运行环境,有多种的利用方式,如普通注入、盲注、报错注入、宽字节注入、二次注入等,但是它们的原理都是大同小异的,下面介绍怎么挖掘到这些注入漏洞。

SQL注入经常出现在登录页面、获取HTTP头(user-agent/client-ip等)、订单处理等地方,因为这几个地方是业务相对复杂的,登录页面的注入现在来说大多是发生在HTTP头里面的client-ip和x-forward-for,一般用来记录登录的IP地址,另外在订单系统里面,由于订单涉及购物车等多个交互,所以经常会发生二次注入。我们在通读代码挖掘漏洞的时候可以着重关注这几个地方。

1.普通注入

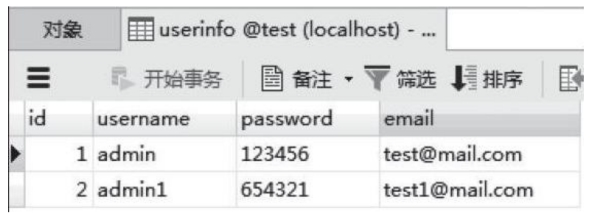

这里说的普通注入是指最容易利用的SQL注入漏洞,比如直接通过注入union查询就可以查询数据库,一般的SQL注入工具也能够实现。普通注入有int型和string型,在string型注入中需要使用单引号或双引号闭合,下面简单演示普通注入漏洞,后面所有测试SQL注入漏洞的数据表中数据如图9.1所示。

图9.1 测试数据表

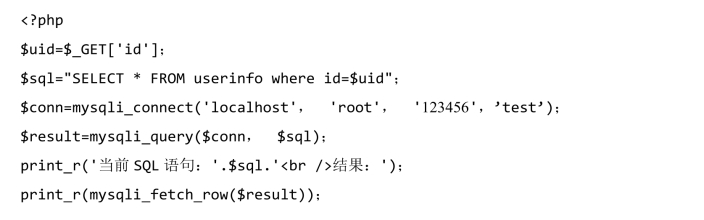

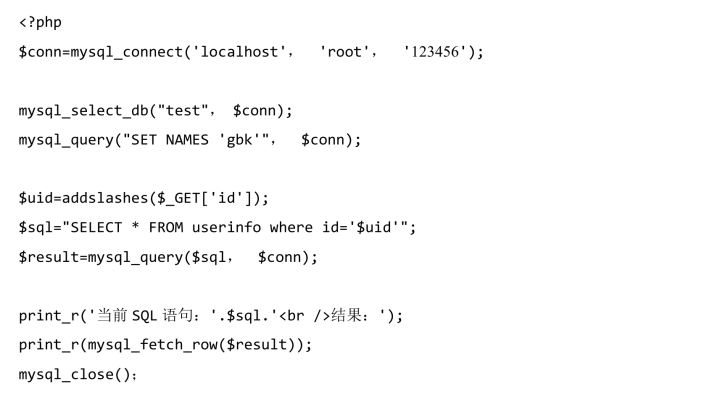

测试代码如下:

测试代码中GET id参数存在SQL注入漏洞,如图9.2所示。

图9.2 测试get方式注入

从截图可以看到原本的SQL语句已被注入更改,使用了union查询当前用户。 从上面的测试代码中可以发现,数据库操作存在一些关键字,比如select from、mysql_connect、mysql_query、mysql_fetch_row等,数据库的查询方式还有update、insert、delete,我们在过滤用户提交的参数时,只需要查找这些关键字是否存在,如果存在就有被攻击的危险,所以不允许用户输入这些关键字。

2.编码注入

程序在进行一些操作之前经常会进行一些编码处理,而做编码处理的函数也是存在问题的,通过输入转码函数不兼容的特殊字符,可以导致输出的字符变成有害数据,在SQL注入里,最常见的编码注入是MySQL宽字节以及urldecode/rawurldecode函数导致的。

3.宽字节注入

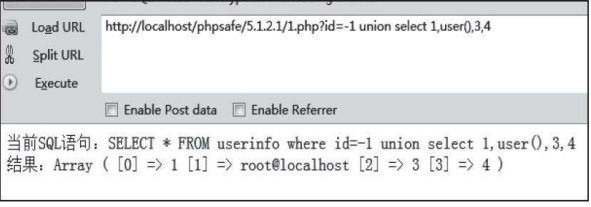

使用PHP连接MySQL的时候,当设置“set character_set_client=gbk”时会导致一个编码转换的注入问题,也就是我们所熟悉的宽字节注入,当存在宽字节注入漏洞时,注入参数里带入%df%27,即可把程序中过滤的\(%5c)吃掉。举个例子,假设/1.php?id=1里面的id参数存在宽字节注入漏洞,当提交/1.php?id=1’and 1=1%23时,MySQL运行的SQL语句为select*from user where id=’1\’and 1=1#’很明显这是没有注入成功的,我们提交的单引号被转义导致没有闭合前面的单引号,但是我们提交/1.php?id=1%df’and 1=1%23时,这时候MySQL运行的SQL语句为:

这是由于单引号被自动转义成\',前面的%df和转义字符\反斜杠(%5c)组合成了%df%5c,被解析成了“运”字,这时候单引号依然还在,于是成功闭合了前面的单引号。

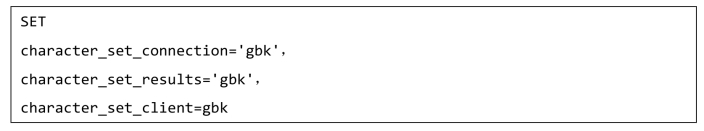

出现这个漏洞的原因是在PHP连接MySQL的时候执行了如下代码:

告诉MySQL服务器客户端来源数据编码是GBK,然后MySQL服务器对查询语句进行GBK转码导致反斜杠\被%df吃掉。一般不直接设置character_set_client=gbk,通常的设置方法是SET NAMES'gbk',但其实SET NAMES'gbk'不过是比character_set_client=gbk多干了两件事而已,SET NAMES'gbk'等同于如下代码。

这同样也是存在漏洞的,另外官方建议使用mysql_set_charset方式来设置编码,不幸的是它也只是调用了SET NAMES,所以效果也是一样的。不过mysql_set_charset调用SET NAMES之后还记录了当前的编码,留着给后面mysql_real_escape_string处理字符串的时候使用,所以在后面只要合理地使用mysql_real_escape_string还是可以解决这个漏洞的,关于这个漏洞的解决方法推荐如下几种方法:

(1)在执行查询之前先执行SET NAMES'gbk',character_set_client=binary设置character_set_client为binary。

(2)使用mysql_set_charset('gbk')设置编码,然后使用mysql_real_escape_string()函数过滤参数。(https://www.daowen.com)

(3)使用pdo方式,在PHP5.3.6及以下版本需要设置setAttribute(PDO:ATTR_EMULATE_PREPARES,false);来禁用prepared statements的仿真效果。

上述几种方法中推荐第一种和第三种。

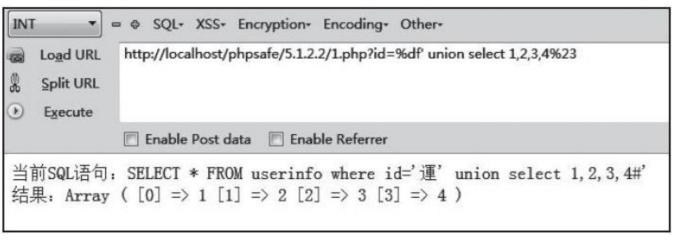

下面对宽字节注入进行一个简单测试。

测算代码如下:

当提交/1.php?id=%df'union select 1,2,3,4%23时,成功注入的效果如图9.3所示。

图9.3 注入成功效果图

对宽字节注入的挖掘方法也比较简单,只要搜索如下几个关键字即可:

4.二次urldecode注入

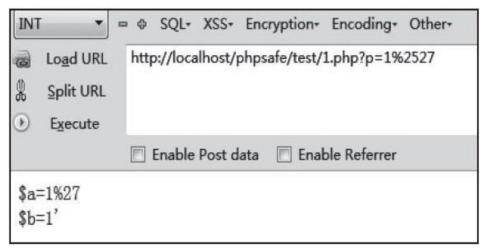

只要字符被进行转换就有可能产生漏洞,现在的Web程序大多都会进行参数过滤,通常使用addslashes()、mysql_real_escape_string()、mysql_escape_string()函数或者开启GPC的方式来防止注入,也就是给单引号(')、双引号(")、反斜杠(\)和NULL加上反斜杠转义。如果某处使用了urldecode或者rawurldecode函数,则会导致二次解码生成单引号而引发注入。原理是我们提交参数到WebServer时,WebServer会自动解码一次,假设目标程序开启了GPC,我们提交/1.php?id=1%2527,因为我们提交的参数里面没有单引号,所以第一次解码后的结果是id=1%27,%25解码的结果是%,如果程序里面使用了urldecode或者rawurldecode函数来解码id参数,则解码后的结果是id=1’单引号成功出现引发注入。

测试代码:

运行结果如图9.4所示。

图9.4 运行结果

既然知道了漏洞主要是由于urldecode使用不当导致的,那我们就可以通过搜索urldecode和rawurldecode函数来挖掘二次urldecode注入漏洞。

归纳一下,主要有以下几点:

➢永远不要信任用户的输入。对用户的输入进行校验,可以通过正则表达式,或限制长度;对单引号和双"-"进行转换等。

➢永远不要使用动态拼装sql,可以使用参数化的sql或者直接使用存储过程进行数据查询存取。

➢永远不要使用管理员权限的数据库连接,为每个应用使用单独的权限有限的数据库连接。

➢不要把机密信息直接存放,加密或者hash掉密码和敏感的信息。

➢应用的异常信息应该给出尽可能少的提示,最好使用自定义的错误信息对原始错误信息进行包装。

➢sql注入的检测方法一般采取辅助软件或网站平台来检测,软件一般采用sql注入检测工具jsky,网站平台就有亿思网站安全平台检测工具、MDCSOFT SCAN等。采用MDCSOFT-IPS可以有效地防御SQL注入,XSS攻击等。