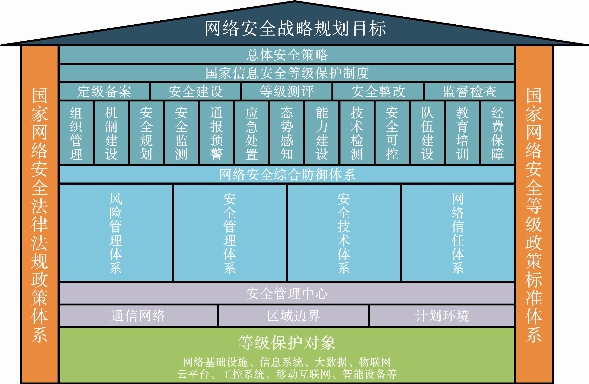

网络已经深入到社会生活的方方面面,因此网络安全日益成为重大的社会安全问题,甚至是重大的国家安全问题。2019年5月,《信息安全技术网络安全等级保护基本要求》《信息安全技术网络安全等级保护测评要求》《信息安全技术网络安全等级保护安全设计技术要求》等国家标准正式发布,对网络安全等级保护提出了更高要求,进入了等级保护2.0时代,图4.23所示的是等级保护2.0安全要求框架。

网络安全是指网络系统及其硬件、软件能够正常可靠地运行,系统中所涉及的信息能够得到有效保护,网络服务连续不中断。其中的信息安全需求,是指通信网络给人们提供信息查询、网络服务时,保证服务对象的信息不受监听、窃取和篡改等威胁,以满足人们最基本的安全需要(如隐秘性、可用性等)的特性。网络安全既包括网络物理安全,也包括网络信息安全。对网络信息安全的定义也有很多种,ISO的定义为:为数据处理系统采取的技术和管理的安全保护,保护计算机硬件、软件、数据不因偶然的或恶意的原因而遭到破坏、更改和泄露。

网络安全威胁主要来源于恶意攻击、人为失误以及网络软件的漏洞(如TCP/IP协议的安全漏洞、操作系统的安全漏洞等)和“后门”等。网络安全威胁有着多种表现形式:窃听敏感信息;传播机密信息;伪造或篡改通信信息;拒绝服务攻击(攻击者通过某种方法使系统响应减慢甚至瘫痪,阻止合法用户获得服务);行为否认(使通信实体否认已经发生的行为);非授权访问(假冒身份攻击、非法用户进入网络系统进行操作、合法用户以未授权方式进行违法操作等);传播病毒等。

图4.23 网络安全等级保护2.0安全框架

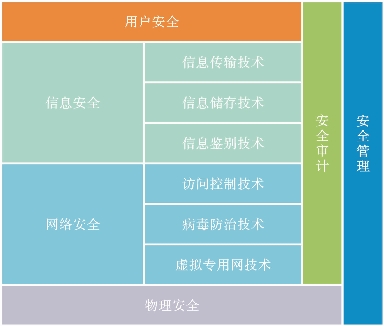

网络安全是一个高度复杂的概念,需要多方面协作才有解决问题的可能性。网络安全需要实现以下基本目标:通信实体身份的真实性可鉴别;机密信息不会泄露给非授权用户;防止数据被非授权用户破坏;合法用户对资源的使用不会被不正当地拒绝;防止实体否认其已发生行为;用户对资源的使用方式可控,等等。实现网络安全的各种目标需要依托全方位的网络安全技术,如图4.24所示。

1.物理安全技术

物理安全技术主要是保证网络硬件设施具有一个安全的工作环境,包括免受自然灾害破坏、合适的温湿度及防尘空间、良好的电磁兼容性、可靠的供电电源、完备的安全管理制度等。

2.访问控制技术

访问控制技术主要是为了防止网络资源被非法使用和非法访问,是网络安全防范的核心技术之一。常见的访问控制技术有:

(1)入网访问控制技术,主要是对用户名、用户口令、用户账号的管理与控制;

(2)网络权限控制技术,主要是对目录、子目录及各种网络资源访问权限的管理与控制;

图4.24 全方位的网络安全技术

(3)属性安全控制技术,网络的属性可以保护重要的目录和文件,防止被误删除、修改等;

(4)网络服务器安全控制技术,可以设置口令及服务器登录时限等,以防止非法用户破坏;(https://www.daowen.com)

(5)网络监测和锁定控制技术,对网络用户访问情况应实施记录,对非法访问服务器应进行报警,恶意用户的账户将被自动锁定;

(6)网络端口和节点安全控制技术,通过对网络中服务器的端口和节点进行加密及验证身份等措施提升安全性;

(7)防火墙控制技术,可以阻止网络中的黑客访问某个机构网络,在网络边界建立网络通信监控系统来隔离内部和外部网络,以阻挡外部网络的侵入,防火墙主要有包过滤防火墙、代理防火墙和双穴主机防火墙等类型;

(8)入侵检测(intrusion detection)技术,入侵检测是防火墙的有效补充,它通过对网络中关键点信息进行收集和分析,寻找违反安全策略的情形,发现被攻击的迹象,帮助系统抵抗外部攻击。

3.数据加密技术

在4.3.4节中,已经对通信加密技术进行了讨论,其中RSA算法在公钥密码算法中最有影响,能够有效抵抗已知密码的攻击。对数据的安全性和保密性来说,数据加密技术是防止秘密数据被攻击破解所需要的主要技术措施。数据加密技术主要分为以下几种:

(1)数据传输加密技术,是对传输中的数据流加密,一般有线路加密和端—端加密两种方法;

(2)数据存储加密技术,为了防止存储环节数据失密,一般有密文存储和存取控制两种方法;

(3)数据完整性鉴别技术,通过对信息传送、存取、处理人员身份及有关数据内容进行全方位验证,实现保密的目的及对数据的安全保护。

数据加密技术是网络安全最有效的技术之一,许多情况下甚至是防止窃听与攻击的唯一有效的方法。

4.病毒防治技术

网络病毒是指人为地编写具有破坏性的一组程序代码,具有寄生性、传染性、潜伏性、隐蔽性、破坏性、可触发性等特点。病毒防治技术可以及时发现病毒入侵,有效阻止病毒的传播和破坏,恢复受到破坏的数据等。

5.虚拟专用网技术

虚拟专用网络(virtual private network,VPN)技术的核心是采用隧道技术,将专用网络的数据加密后,透过虚拟的公用网络隧道进行传输,建立一个虚拟通道,看起来两者是在同一个网络上一样,可以安全且不受限制地互相存取,从而防止敏感数据被窃。

网络安全的各种新技术还在不断涌现。量子通信加密技术及区块链安全技术的发展,将会使网络安全的局面发生质的变化。然而道高一尺魔高一丈,网络安全领域将一直处于“安全”与“反安全”的博弈中。从国家安全的角度出发,我们需要更加关注网络的物理安全。硬件、软件、系统以及规则都应该具有真正的独立性,华为、中兴曾遇到的困窘才不会重现,才能建立起真正安全的网络,中国拥有这样的实力和行动力,也需要有这样的战略和魄力。

免责声明:以上内容源自网络,版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。