6.4.3 安全后评价的实施

2025年09月26日

6.4.3 安全后评价的实施

1.安全后评价流程

项目后评价工作流程主要分为以下几步。

(1)目标设定 依据研发风险管控后评价需求,设定后评价总体目标,以及评价方法、评价指标等核心要素,建立安全评分体系。

(2)数据收集 通过自评估、现场访谈、文件调阅等方式收集相关定量定性评价数据。

(3)评价与总结 按照评分体系进行后评价,起草评价报告,组织专家会议对后评价情况进行把关和总结。

(4)结果发布 发布后评价结果。

2.安全后评价的评分体系

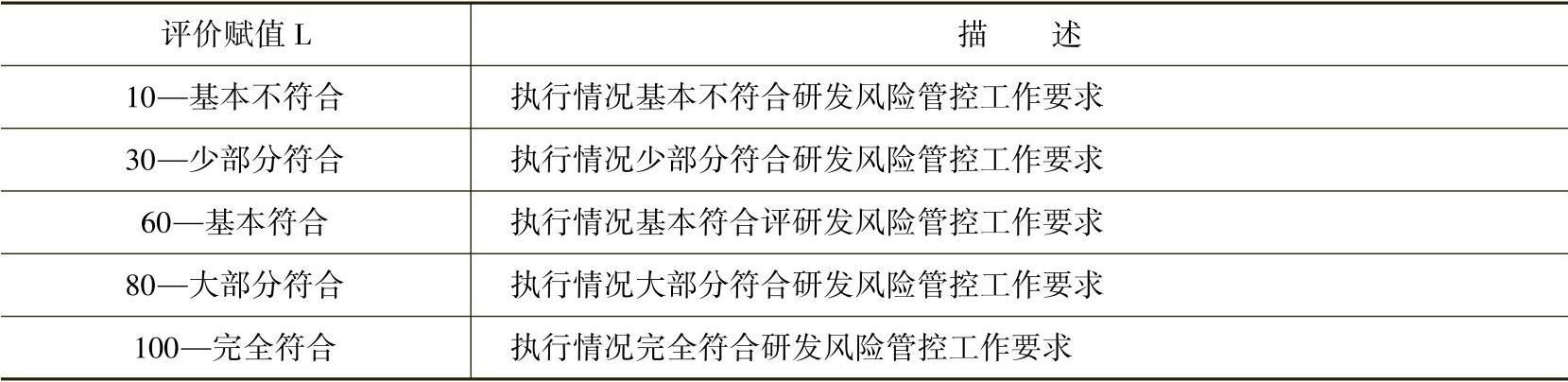

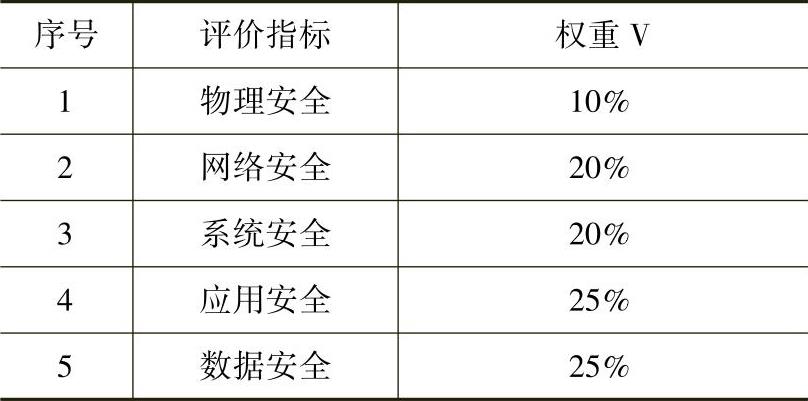

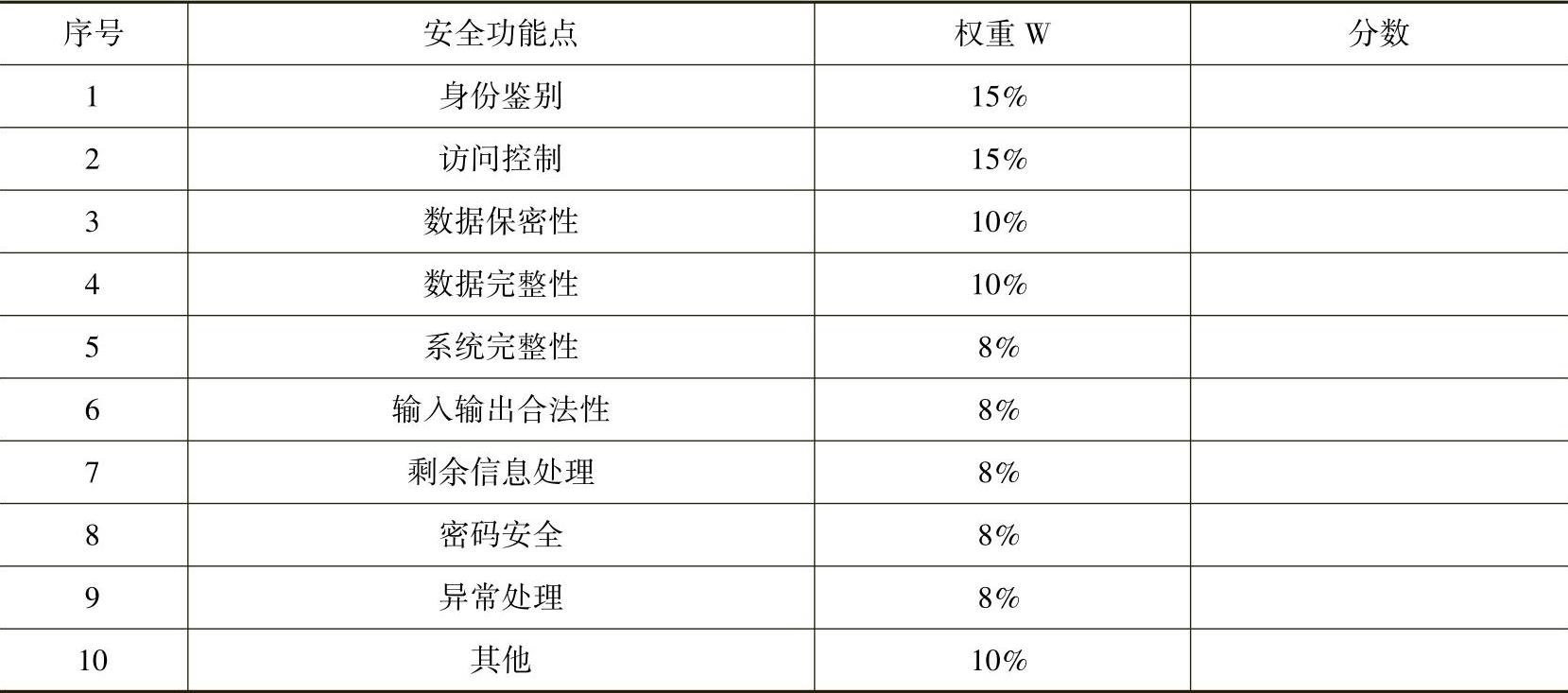

根据企业的实际情况,在确定安全后评价要素的基础上,建立安全后评价评分体系。一种典型的评分体系是对信息系统在需求、设计、编码、测试阶段中,物理、网络、系统、应用、数据安全领域的每个安全功能点进行评分,并按照权重进行汇总。具体评分表如下,其中,表6-5为对研发过程风险管控活动执行情况的定性评价数据表,表6-6为信息系统研发各阶段的安全评价权重表,表6-7为信息系统研发各领域的安全评价权重表,表6-8为应用安全领域的量化评分表示例,物理、网络、系统、数据安全领域也应建立相应的评分表。

表6-5 研发风险管控活动执行情况评价表

表6-6 各阶段安全评价权重表

表6-7 各领域安全评价权重表

表6-8 应用安全量化评分表

在具体评价过程中,信息系统研发风险管控情况的总得分为:

P=∑(Uk×∑(Vj×∑(Li×Wi)))

式中 i——安全功能点序号;

j——安全领域的序号;

k——安全阶段的序号;

Li——各安全功能点的评价赋值;

Wi——每个安全功能点的权重;

Vj——每个安全领域的权重;

Uk——每个安全阶段的权重。