2.3.1 网络安全态势理解

随着网络规模的不断扩大和安全问题的日益增多,当前的网络信息系统一般部署多种安全检测设备,态势感知所依据的数据来源于这些部署在不同位置的检测设备,可以是IDS、防火墙和系统的报警日志,也可以是恶意代码检测系统、漏洞扫描系统和渗透测试系统的检测结果。由于不同检测设备的检测方法和输出结果不同,造成这些数据在格式上有较大的差异,并且有些安全检测设备的输出结果庞大,比如IDS报警日志常常出现G量级的数据量。为了将这些检测结果应用到态势感知中来,必须对这些大量的异构的安全数据进行处理。

态势理解作为态势感知过程的第一步,就是采用关联分析技术对海量异构安全数据进行处理,得到规范化的数据,为态势评估提供支持。

关联分析是一种数据融合技术,研究数据之间的相互关系,用于对多源数据进行联合、相关和组合,用于获取高质量的信息,常用的方法有分类分析、聚类分析、前后关联和交叉关联[9]。关联分析技术在入侵检测领域是一个很重要的研究方向,用在对整个网络的安全事件的融合与关联,实现安全事件的集中管理,减少重复报警,降低漏报率和误报率,发现高层攻击策略[10]。由于序列之间的关系非常复杂,因此很多关联分析技术只能对具有很强因果关系并且位置上相近的序列进行短期关联,对一些长期的序列聚合和关联技术还在研究阶段,并且很多关联方法还不能处理异类IDS报警之间的关联。

为了保证态势感知结果准确而全面,应最大限度地保证数据的完整,需要对所有检测设备得到的原始数据进行分析。因处理的数据量大,如果采取较为复杂的关联技术,则处理时间较长,系统的实时性较差。为了满足系统实时性的要求,态势理解过程首先采用简单的数据级融合,然后分析融合后数据的相关性。

Bass在其研究中指出入侵监测系统的多个网络传感器检测的安全事件构成了多源数据,从而可以在网络环境中引入业已在军事领域中成功应用的“态势感知”,形成现实的网络行为的高层抽象[11],并将其转化成为网络空间内的态势感知(Cyberspace Situational Awareness,CSA)。网络安全态势感知由传感器、定位系统、用户定制和一些用于网络系统监视和防护的工具所提供。

网络环境中,网络安全态势理解的主要职能在于监视网络数据流[12],通过正常轮廓的学习,发现偏离正常轮廓的网络行为,进而确定引起异常的入侵、入侵者身份、攻击的频度、攻击的威胁和攻击行为目的等。

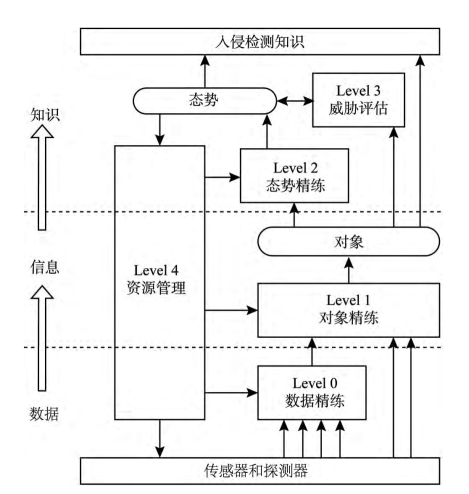

网络安全态势感知过程中,对底层对象的身份辨识、目标定位和态势知识的处理过程与传统领域的态势感知处理方法类似。两种态势感知的目的均是从层数据中提取信息,并在获取信息的基础上形成最终感知所需的态势知识。参照JDL提出的数据融合模型[13],Bass构造了网络空间数据融合处理的过程模型,如图2.5所示。

图2.5 Bass数据融合程模型

融合处理模型提取的数据来自底层的网络空间分布式传感器。第0层数据提取模块执行数据的校准和过滤;第1层对象提取模块根据时间或空间关系规整预理后的数据,为数据元素分配权重,并根据入侵检测需求关联、匹配和分类观测象;在第2层态势提取模块中,模块将规整后的对象按照环境(Context)存入对库。

上述第0层和第1层处理模块完成事件检测功能,数据融合处理模型的第2态势提取和第3层威胁提取模块负责高层的抽象知识处理。在各层次模块的处理过中,由第4层资源管理模块进行资源调配以保证融合处理过程的效率和性能。整个数据融合处理过程同网络安全态势的感知过程结合紧密。