5.2.2 网络安全态势中的随机博弈模型

5.2.2.1 基本假设

假设1 网络管理员和攻击者都知道网络的整体信息,包括网络的拓扑结构,网络中各主机上存在的漏洞等。![]() i2,…,in),其中n是网络设备的数目,ij∈(0,1)且

i2,…,in),其中n是网络设备的数目,ij∈(0,1)且![]()

假设2 网络管理员会对自身网络设备的重要性进行评定,记为假设3 网络上所有设备的评分构成一个向量V~=(v1,…,vn),其中n是网络设备的数目。拥有权限的攻击者可能对网络造成破坏,管理员可以根据网络被破坏的严重程度修改此评分。

假设4 状态i的网络风险评分Vi为网络设备的重要性向量 与此状态下网络设备的评分向量

与此状态下网络设备的评分向量![]()

假设5 网络管理员和攻击者都是理性的,网络管理员的目标是避免整个网络的安全性评分值V的降低,攻击者的目标是降低整个网络的安全性评分V。(https://www.daowen.com)

基于以上假定引入随机博弈理论,根据网络安全量化评估的需要,对博弈元素、收益函数、状态转换概率重新定义,建立网络安全随机博弈模型。

5.2.2.2 随机博弈概念

定义5.6 随机博弈是由n个博弈元素组成的集合,表示成Γk,k=1,2,…,n,每个博弈元素可以表示成一个矩阵![]() 其中:

其中:

![]()

这里mk、nk分别为攻击者和管理员的纯策略数目,![]() 表示攻击者选择策略i,管理员选择策略j,则管理员必须付出

表示攻击者选择策略i,管理员选择策略j,则管理员必须付出![]() 的概率执行第l个博弈元素。

的概率执行第l个博弈元素。

举例说明如下。

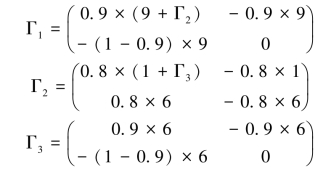

例5.1 设一个随机博弈由三个元素组成,参与者有2人,每人的策略各为2个,收益矩阵为(9 9;9 0)、(1 1;6 6)、(6 6;6 0),其转移概率分别是0.9、0.8、0.9。则此博弈过程的一个实例可表示为Γ={Γ1,Γ2,Γ3},其中:

5.2.2.3 网络安全态势随机博弈模型参数

根据随机博弈结合网络状态,下面对网络安全态势随机博弈模型中各参数的定义如下。

(1)攻防双方不采取任何行为时,定义其采取∅行为。攻击者在每个网络状态下都有可采取的攻击行为集,其中包括∅行为。管理员的行为是相对攻击者而言的,即管理员有两种行为:阻止攻击和∅行为。引入混合策略博弈理论来定义攻防双方的策略,攻击者的混合策略的形式为Xk=(x1,x2,…,xmk),对所有的i=1,2,…,mk,xi≥0且![]() 为攻击者采取攻击行为i的概率;管理员的混合策略的形式为Yk=(y1,y2),对所有的i=1,2,yi≥0且

为攻击者采取攻击行为i的概率;管理员的混合策略的形式为Yk=(y1,y2),对所有的i=1,2,yi≥0且![]() yi为管理采取防护行为i的概率。

yi为管理采取防护行为i的概率。

(2)每个博弈元素Γk代表可能被继续攻击的网络状态,即网络被攻击的中间状态,攻防双方的互动行为导致网络状态的转换。

(3)![]() 为攻击者选择行为i,管理员选择行为j后系统所处状态的评分Vafter与前一状态的评分Vformer之差,即:

为攻击者选择行为i,管理员选择行为j后系统所处状态的评分Vafter与前一状态的评分Vformer之差,即:![]() ,对管理员来说

,对管理员来说![]() 代表其网络性能评分的降低值。

代表其网络性能评分的降低值。

(4)![]()

![]() 为网络处于状态k,攻击者采取策略i,管理员采取策略j,网络转换到状态l的概率。攻击者选择攻击,而管理员选择∅行为时,为攻击成功的概率;其他情况下

为网络处于状态k,攻击者采取策略i,管理员采取策略j,网络转换到状态l的概率。攻击者选择攻击,而管理员选择∅行为时,为攻击成功的概率;其他情况下![]() 的值为0。

的值为0。

(5)由攻防双方的目标结合博弈论知管理员和攻击者的混合策略符合:

![]() Y )时,X和Y为管理员和攻击者的Nash策略。

Y )时,X和Y为管理员和攻击者的Nash策略。

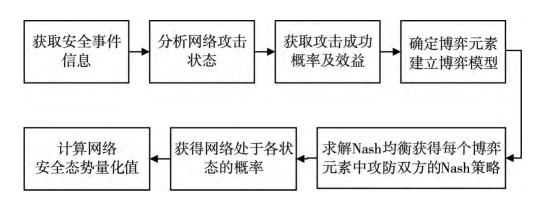

5.2.2.4 基于随机博弈的网络安全态势评估

根据以上分析,我们可以基于随机博弈过程对网络安全态势进行量化评估。将网络管理员和攻击者看作随机博弈模型中的两个决策者,管理员的目标是保护网络,使其不受攻击,而攻击者则希望以较小的代价达到其攻击目的。将网络管理员抵抗攻击者攻击的过程看作随机博弈的过程,此博弈过程由多个阶段博弈[14]组成,每个阶段博弈对应一个网络状态,具有可采取的行为集和收益函数。根据网络中存在的可利用漏洞生成网络管理员和攻击者的行为集,计算网络所有可能状态的评分,利用Nash均衡计算双方的期望行为,获得网络处于各状态的概率,从而分析出整个网络的综合评估结果。

整个态势评估过程如图5.3所示,详细描述如下。

(1)信息提取。需要使用的网络信息有:网络的拓扑结构、网络中各主机的类型、网络中各主机上存在的漏洞、各主机上的操作系统及软件、被禁用的端口列表等。这些信息均可以通过相关安全工具软件获得。

图5.3 基于随机博弈的网络安全态势评估过程

(2)建立攻击数据库。攻击模板代表攻击者攻击过程中的一次元攻击。网络具有脆弱性的根本原因是网络中的各主机存在漏洞。攻击模板有三个重要信息:攻击前提、攻击结果和攻击成功的概率。以基于网络安全漏洞的攻击为例,其前提包括:漏洞类型、与漏洞相关联的软件是否存在、与漏洞相关联的端口是否被禁用、攻击者是否已获得相应的权限等;结果指目标机器所处的状态;成功的概率则是漏洞利用前提被满足时,漏洞被成功利用的概率。

(3)网络安全随机博弈过程。根据前两步的结果,将各主机状态与攻击模板库中的条件进行匹配,可以获得网络可能的被攻击状态,其中可能被继续攻击的状态是随机博弈中的阶段博弈,称为博弈元素[15]。根据攻击模板库以及网络中的主机状态找出这些博弈元素的行为集,然后计算这些行为的收益,由攻击成功的概率计算博弈元素之间的转换概率![]() 。如果攻击者的攻击行为被管理员发现或攻击者选择放弃此次攻击则博弈结束。通过求解整个随机博弈过程的Nash均衡获得每个博弈元素中攻防双方的Nash策略。

。如果攻击者的攻击行为被管理员发现或攻击者选择放弃此次攻击则博弈结束。通过求解整个随机博弈过程的Nash均衡获得每个博弈元素中攻防双方的Nash策略。

(4)计算网络安全态势综合评分。获得攻防双方的Nash策略后,结合博弈元素之间的转换概率![]() ,可获得网络处于各状态的概率。

,可获得网络处于各状态的概率。

若网络处于k状态,攻击者采取攻击行为i且成功,则系统将处于状态l,攻击者和管理员的Nash策略分别为(x1,x2,…,xmk)、(y1,y2),那么系统成功转换到l状态的概率Qkl为:

![]()

系统处于状态l的概率Pl为:

![]()

根据网络各状态的评分及网络设备的重要性向量,可以计算出网络各状态的评分Vi(i为网络所处的状态),若n为网络所有可能被攻击的状态的数目,则可计算出整个网络的综合安全态势量化评估结果V: