4.1.1 访问控制技术

1.访问控制的概念

访问控制是指主体依据某些控制策略或者权限对客体或其资源进行的不同授权访问。访问控制包括三个要素:主体(Subject)、客体(Object)和控制策略。

控制策略是主体对客体的访问规则集。规则集定义了主体对客体的作用行为和客体对主体的条件约束。访问策略体现了一种授权行为,也就是客体对主体的权限允许,这种允许不能超越规则集。

为了讨论信息保护问题,从概念上可以为每个需要保护的客体建立一个坚固的保护墙。保护墙上留有一个门,门前有一名门卫,所有对客体的访问都首先在门前接受门卫的检查。在整个系统中,有很多客体,因而有很多保护墙和门卫。对客体的访问控制机制的实现可分为两种类型:面向标签(Ticket-Oriented)的实现和面向名单(List-Oriented)的实现。在面向标签的实现中,门卫手中持有一份对一个客体的描述。在访问活动中,主体携带一张标签,标签上有一个客体的标识和可以访问的方式,门卫把主体所持标签中的客体标识与自己手中的客体标识进行对比,以确定是否允许访问。在整个系统中,一个主体可能持有多张标签。在面向名单的实现中,门卫手中持有一份所有授权主体的名单及相应的访问方式,在访问活动中,主体出示自己的身份标识,门卫从名单中进行查找,检查主体是否记录在名单上,以确定是否允许访问。能力表属于面向标签的结构,访问控制列表(ACL)属于面向名单的结构。

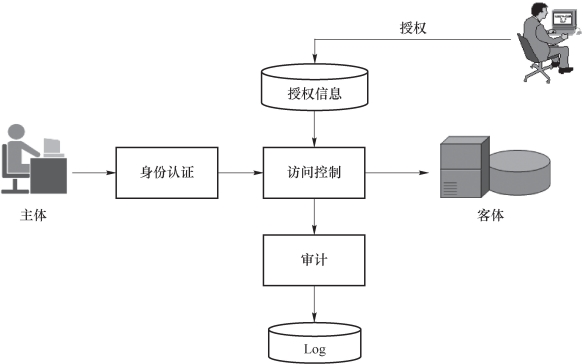

访问控制与其他安全机制的关系如图4-1所示。

图4-1 访问控制与其他安全机制的关系

2.访问控制的目标

访问控制的目标分为以下几个方面。

(1)机密性要求

防止信息泄露给未授权的用户。一般来说,系统中的某些信息非常重要,如公司的财务信息以及个人用户的信用卡账号等。对于这些信息来说,任何未经授权的信息泄露都会给企业和个人带来损失。

(2)完整性要求

防止未授权的用户对信息的修改。完整性要求是为了维护系统资源处于一个有效的、预期的状态,防止资源被不正确或不适当地修改。同时,也为了维护系统不同部分的一致性。

(3)可审计性要求

防止用户对访问过某一信息或执行过某一操作进行否认。在实际系统中,用户的任何操作都从某一方面反映出其操作目的,特别是对系统中敏感文件的操作。有时用户操作错误,导致系统的紊乱或数据的丢失。当事件发生后,有必要知道是哪个用户执行了什么操作。

(4)可用性要求

保证授权用户对系统信息的可访问性。可用性是为了保证系统顺利工作,即保证已经获得授权的用户对系统信息的可访问性。当系统可用性要求有冲突时,必须创建新的安全规则。如果系统的安全性很好,但在某些情况下不可用,那么这个系统也不是一个成功的系统。