7.3 信任证据的获取

在LBCTM中,实体间的行为证据是信任评估最重要的数据来源,每个实体都负责维护在本实体交互过程中产生的信任证据,最终根据行为证据判断实体的可信度。因此,行为证据获取方法的有效性将直接影响信任评估的准确性。

为了能够对用户行为进行定量分析,我们将用户行为转化为可识别的数据。定义用户行为证据向量为![]() ),表示实体Ei与实体Ej在交互过程中产生的信任证据,即

),表示实体Ei与实体Ej在交互过程中产生的信任证据,即![]() 为第n次交互产生的信任证据。

为第n次交互产生的信任证据。![]() 分别为从m个角度获得的实体可信度的模糊估计。

分别为从m个角度获得的实体可信度的模糊估计。

用户行为的复杂性导致无法对实体进行全面监控,因此只能通过对实体的行为数据来还原实体行为本身。本章通过软硬件检测的方法获得实体行为数据来还原实体行为。目前获取行为证据的方法有以下几种。

(1)网络流量检测分析:通过网络流量检测分析工具(如Bandwidth)可以获得实体对应网络的详细信息,并查看网络状态。其中重要的流量信息为:IP地址,时间戳,ICMP、TCP、UDP、FTP、P2P等应用层以及传输层的数据流量。通过以上数据可以获得实体间的详细交互数据,如持续时间、服务类型、服务端口等。

(2)入侵检测系统:通过现有的入侵检测系统(如RealSecur),可以获得访问次数、操作失败次数、访问时延等信息。

(3)日志分析:通过对系统日志、审计记录、网关日志等所记录的操作信息进行分析,可以获取用户数据包记录、进行何种操作等相关信息。

(4)数据采集工具:通过专业的数据采集工具,如思科公司开发的Net Flow等软件,可以获得更加全面的网络信息,比如不同用户对带宽的占用率等。

(5)硬件检测:通过例如NetScout公司开发的硬件探针的方法,可以获得更加可靠稳定的用户行为数据。

(6)其他方法:如网络防火墙等。

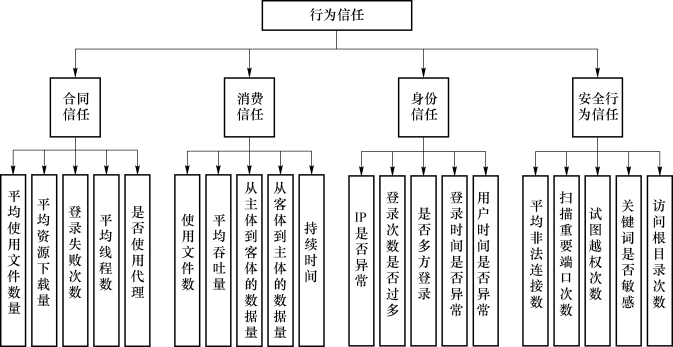

通过软硬件监控获得实体行为数据后,可以将具体监控指标下的内容转化为不同类别的行为信任。本章将行为信任划分为4种类型:合同信任、消费信任、身份信任、安全行为信任。合同信任指双方行为是否满足双方合约;消费信任指双方在交互过程中是否存在投机行为;身份信任指在进行关键操作之前需要对实体身份进行再确认;安全行为信任指双方是否存在攻击行为。

如图7-6所示,可以将用户行为信任量化为4个分类、20个指标。不同的分类代表对实体评估的角度不同。通过上述方法,可以获得实体Ei与实体Ej在本次交互过程中产生的信任证据,![]() 。其中

。其中![]() 表示合同信任模糊估计,

表示合同信任模糊估计,![]() 表示消费信任模糊估计,

表示消费信任模糊估计,![]() 表示身份信任模糊估计,

表示身份信任模糊估计,![]() 表示安全行为信任模糊估计,取值范围均为[0,1],1表示完全信任,0表示完全不信任。

表示安全行为信任模糊估计,取值范围均为[0,1],1表示完全信任,0表示完全不信任。

图7-6 行为信任分类

需要注意的是,在不同的应用场景下,行为信任数据的定义不尽相同。比如,在用户与用户进行文件共享时,需要考虑用户共享频率、共享文件类别等属性。所以,行为信任的具体指标分配应当根据应用场景做出响应的变化,由于这不是本章的研究重点,因此这里只做简单的介绍。