8.4.4 对抗常见攻击

目前,在信任管理领域存在着多种攻击方式,这里主要讨论累计攻击与合谋攻击。因此,本节设计了累计攻击与合谋攻击的实验方案来评估TLABCTM的抵抗性。

1.累计攻击实验模拟

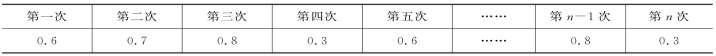

这里假设评估实体A与实体B没有任何交互,观察实体A周期性变化导致的信任评估结果的变化来评估模型对于累计攻击的抵抗性。假设实体A的行为信任变化如表8.9所示。

表8-9 累计攻击实验参数

实体A的表现呈周期性变化趋势,通过三次较高的信任{0.6,0.7,0.8}累计自身的信任,接着通过一次较低的表现{0.3}从事恶意行为活动。之后实体A重复前面的动作,继续累计信任以求重复获取信任后再次破坏。通过这种情境下的实体B对实体A的信任评估结果变化来观察模型抗累计攻击的能力。

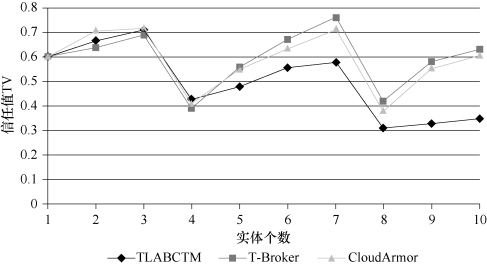

如图8-6所示,三种模型针对实体A的每次破坏(第4次、第8次)均给出了较低的信任评估结果,并且随着实体A行为的周期性变化,模型的评估结果变化略显不同。对于模型Clou Armor与T-Broker,破坏行为导致信任评估很低,从一定程度上降低了本次破坏的影响,然而当实体A进行周期性破坏时,模型对实体A的行为过滤均略有作用,但并没有达到“慢增长快下降”的效果。对于模型TLABCTM而言,当实体A第一次破坏时降低了信任评估结果。同时随着实体A的周期性破坏,实体A的信任标准差也急速增大,导致在第一次破坏行为之后实体A的信任累计速度下降。当实体A出现2次破坏之后,其信任评估结果已经被大幅度衰减,导致实体A信任过低,降低了其在云环境中的地位,从而降低了实体A与其他实体交互的可能性。实验证明,TLABCTM针对累计攻击有着明显的抵抗性。

图8-6 累计攻击实验结果

2.合谋攻击实验模拟

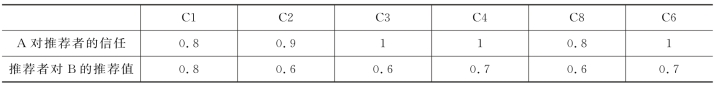

这里假设评估主体A与评估客体B之间没有任何的直接交互历史,因此他们的全局信任完全依赖于其他实体的推荐信任。在推荐实体中,有6个可信的实体给出了他们关于客体B的真实推荐信任。这些推荐者关于推荐主体A的信任以及推荐者关于推荐客体B的信任值如表8-10所示。

表8-10 合谋攻击实验参数

除了诚实推荐者之外,这里假设存在一个恶意实体群体,他们希望通过一致地对实体B给出高的推荐信任来误导A。这里假设A对恶意群体的实体信任评估的平均值为0.8,他们给出的关于B的推荐信任均为1。在这种情况下,模型拥有6个诚实实体,可以观察得到随着不同恶意实体的个数对最终信任评估结果的影响。

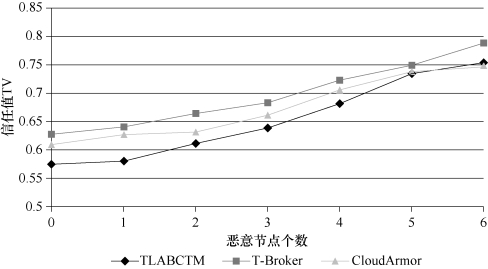

如图8-7所示,三种不同的模型随着恶意节点个数的增多都不可避免地出现了信任评估结果升高的趋势,然而三个结果的纵向对比却略有不同。T-Broker采用了静态权重平均的方法来计算推荐信任,Cloud Armor提出了针对Sybil攻击的防御方法,并且对共谋攻击也提出了针对用户本身信任变化程度来判断实体的恶意性。而在模型TLABCTM中,提出了针对合谋攻击的信任标准差的方式判断恶意实体的推荐值与普通实体推荐值的偏离程度来衰减其推荐信任值。在恶意用户不多(20%以下)的情况下,恶意实体的推荐信任与普通实体的推荐差异性很大,因此信任标准差TSD将会变得很小,在这种情况下恶意实体的推荐信任将得到大大衰减,此时的TLABCTM效果最好。然而随着恶意用户的增多,恶意用户所占比例接近所有正常用户的时候,恶意用户的普遍性导致恶意用户的行为正常化,所有的信任管理模型都无法抵御这种合谋攻击,此时的信任评估值已经偏离正常范围,不具备实用性。

图8-7 合谋攻击实验结果